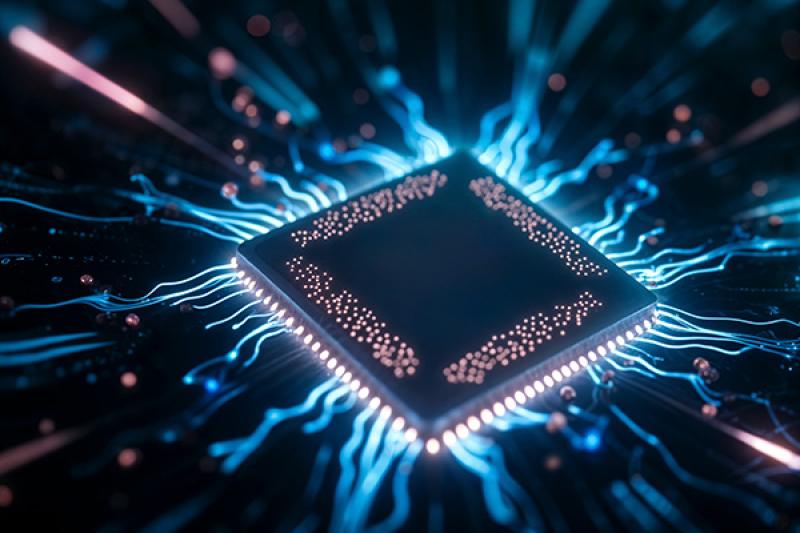

«Лаборатория Касперского» выявила серию целевых атак программ-вымогателей на компании в Южной Корее

Основные цели Andariel — получение прибыли и кибершпионаж. С 2017 года группа атакует преимущественно финансовые институты, например, ранее она взламывала банкоматы в Южной Корее.

С середины 2020 года Andariel распространяла вредоносный документ Word с безобидным названием «Форма заявки на участие»*, который позволял выполнить ранее неизвестную схему заражения с трёхступенчатой загрузкой. Открытие документа приводило к запуску в фоновом режиме вредоносного макроса, жертва в явном виде должна была дать согласие на запуск макроса. Макрос, в свою очередь, запускал скрытый HTA-файл (HTML Application), который содержал модуль для взаимодействия с командно-контрольным сервером, маскирующийся под Internet Explorer (используя его иконку). Его основной задачей была подготовка к выполнению полноценного модуля удалённого доступа, открывающего широкие возможности для дистанционного управления скомпрометированной системой. Он позволял атакующим выполнять команды Windows, подключаться к заданному IP-адресу, составлять список файлов и манипулировать ими, а также делать скриншоты.

Стоит отметить, в некоторых случаях после модуля удалённого доступа к заражённой системе загружалась ещё и программа-вымогатель, которая зашифровывала почти все файлы на компьютере жертвы. Незашифрованными оставались только критически важные для системы файлы. При этом некоторые конфигурационные файлы также подвергались шифрованию, что с большой вероятностью могло приводить к отказу системы. За расшифровку данных атакующие требовали выкуп в криптовалюте.

Судя по имеющейся информации, атакующие могли использовать вместо документа Word PDF-документ, однако, как именно происходило заражение в этом случае, пока точно неясно. Возможны как минимум два сценария: 1) эксплуатация уязвимости в программе, позволяющей просматривать PDF-документы; 2) сам PDF-документ — просто наживка, за которой скрывается запуск HTA-файла, как в случае с документом Word.

«Сейчас от атак Andariel страдают в основном организации в Южной Корее, но сохранять бдительность следует компаниям по всему миру. Важно заранее принять меры, чтобы не подвело самое слабое звено в цепочке защиты — человеческий фактор», — отмечает Виктор Чебышев, эксперт по кибербезопасности «Лаборатории Касперского».

Для предотвращения подобных атак «Лаборатория Касперского» рекомендует компаниям:

- регулярно проводить для сотрудников тренинги для улучшения навыков кибербезопасности, чтобы учить их распознавать фишинг и техники социальной инженерии;

- строго следить за соблюдением политик в области кибербезопасности;

- обеспечить команде SOC-центра доступ к актуальным аналитическим данным об угрозах;

- финансовым организациям — использовать многоуровневые решения для защиты как от общих, так и от целевых атак. В основе решений «Лаборатории Касперского» для кибербезопасности финансовых учреждений лежит более чем двадцатилетний опыт компании в предотвращении и детектировании атак на ранней стадии, а также построении защиты от будущих угроз.

* Название файла было написано корейскими иероглифами.

Интересные ссылки

- Российские компьютеры атаковал китайский ботнет DirtyMoe

- InfoWatch ARMA и AdvantiХ - отечественные решения для АСУ ТП с защитой от кибератак

- Квантовая криптографическая система ViPNet Quandor компании «ИнфоТеКС» успешно прошла испытания на сети связи между РЖД и МГТС

- Андрей Кузьмич, директор по технологиям Cisco в России и СНГ: «Гибридный режим работы – неизбежная данность»

- Отчет Aqua Security: 50% уязвимых целей в нативных облачных средах атакуются в течение часа